FTester (Tester Firewall) เป็นเครื่องมือที่ออกแบบมาสำหรับการทดสอบไฟร์วอลล์นโยบายการกรองและระบบตรวจจับการบุกรุก (IDS) ความสามารถในการ

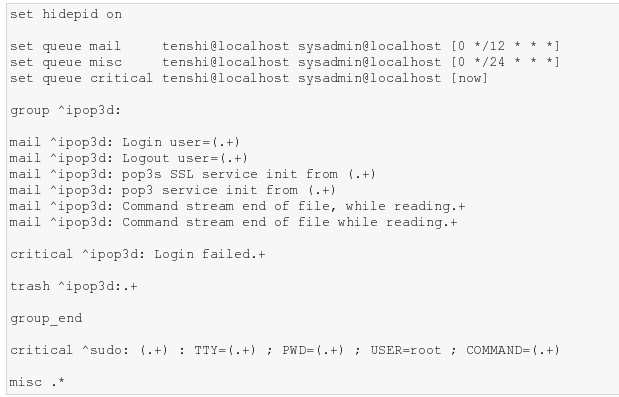

เครื่องมือที่ประกอบด้วยสองสคริปต์ Perl, หัวฉีดแพ็คเก็ต (ftest) และดมกลิ่นการฟัง (ftestd) สคริปต์แรกอัดฉีดแพ็คเก็ตที่กำหนดเองที่กำหนดไว้ใน ftest.conf กับลายเซ็นในส่วนของข้อมูลในขณะที่ฟังการดมกลิ่นแพ็คเก็ตที่มีเครื่องหมายดังกล่าว ทั้งเขียนสคริปต์ล็อกไฟล์ที่อยู่ในรูปแบบที่เหมือนกันสำหรับทั้งสคริปต์ ต่างของทั้งสองไฟล์ผลิต (ftest.log และ ftestd.log) แสดงให้เห็นแพ็คเก็ตที่ไม่สามารถที่จะไปถึงดมกลิ่นเนื่องจากกฎการกรองถ้าทั้งสองสคริปต์วิ่งบนโฮสต์วางไว้ทั้งสองด้านที่แตกต่างกันของไฟร์วอลล์ ไฟร์วอลล์ Stateful ตรวจสอบได้รับการจัดการที่มีตัวเลือก 'การเชื่อมต่อการปลอมแปลง' สคริปต์ที่เรียกว่า freport ยังสามารถใช้ได้กับแยกไฟล์บันทึกโดยอัตโนมัติ

หลักสูตรนี้ไม่ได้เป็นกระบวนการอัตโนมัติ, ftest.conf จะต้องสร้างขึ้นมาสำหรับทุกสถานการณ์ที่แตกต่างกัน ตัวอย่างและกฎระเบียบจะรวมอยู่ในการตั้งค่าไฟล์ที่แนบมา

IDS (ระบบตรวจจับการบุกรุก) คุณลักษณะการทดสอบสามารถนำมาใช้ทั้งที่มี ftest เพียงอย่างเดียวหรือกับการสนับสนุนที่เพิ่มขึ้นของ ftestd สำหรับการจัดการการตรวจสอบ stateful IDS, ftest ยังสามารถใช้ IDS เทคนิคการหลีกเลี่ยงที่พบบ่อย แทนการใช้ไวยากรณ์การตั้งค่าปัจจุบันสคริปต์ยังสามารถประมวลผลไฟล์นิยามกฎดื่มอย่างรวดเร็ว

สองคนนี้ถูกเขียนสคริปต์เพราะผมเหนื่อยกับการทำเช่นนี้ด้วยมือ (ด้วยเครื่องมือแพ็คเก็ตและงานหัตถกรรม tcpdump) ผมรู้ว่ามีอย่างน้อยสองหลายสิบวิธีการอื่น ๆ ที่จะทำเช่นนี้ แต่อีกเหตุผลหนึ่งก็คือการเรียนรู้ของ Perl บาง;) ฉันหวังว่าคุณจะสนุกกับพวกเขา

คุณสมบัติ .

- ทดสอบไฟร์วอลล์

- IDS ทดสอบ

- จำลองของการเชื่อมต่อ TCP ที่แท้จริงสำหรับการตรวจสอบไฟร์วอลล์ stateful และ IDS

- การปลอมแปลงการเชื่อมต่อ

- การกระจายตัวของ IP / TCP แบ่งส่วน

- IDS เทคนิคการหลีกเลี่ยง

ต้องการ

- เน็ต :: RawIP

- เน็ต :: PcapUtils

- NetPacket

ความคิดเห็นที่ไม่พบ